在计算机网络领域,网络安全不仅是独立的技术章节,更是贯穿于每一个网络应用设计与实现的核心要素。第七章重点探讨的网络安全,当它与“网站设计”这一具体实践相结合时,便衍生出一系列至关重要的设计原则与技术措施。一个健壮、可信的网站,其安全设计必须从架构之初便融入其中,而非事后补救。

安全是设计,而非附加功能。在网站规划阶段,就需进行威胁建模,识别潜在的攻击面,如用户输入点、数据存储、身份验证模块和通信通道等。这要求设计者具备“攻击者思维”,预先考虑SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)等常见攻击手段,并设计相应的防御机制。

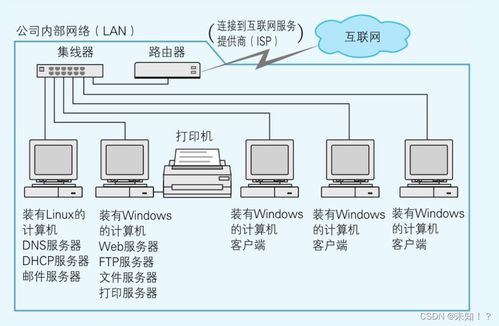

分层防御与最小权限原则是架构设计的基石。网站不应依赖单一安全措施。典型的防御层次包括:

1. 网络层:使用防火墙、入侵检测/防御系统(IDS/IPS)来过滤恶意流量,并通过虚拟专用网(VPN)或TLS/SSL加密保护数据传输。

2. 应用层:这是网站安全的核心。

* 输入验证与净化:对所有用户输入(表单、URL参数、HTTP头)进行严格校验和过滤,防止注入攻击。

- 安全的身份与会话管理:使用强密码策略、多因素认证(MFA),并为会话令牌设置合理的超时时间,使用HttpOnly和Secure属性的Cookie。

- 输出编码:在将数据渲染到页面(如HTML、JavaScript)前进行编码,有效抵御XSS攻击。

- 访问控制:确保用户只能访问其被授权的资源和数据,杜绝垂直越权(普通用户访问管理员功能)和水平越权(用户A访问用户B的数据)。

- 数据层:对敏感数据(如密码、个人信息)进行加盐哈希存储,而非明文保存。数据库访问应使用参数化查询或预处理语句,从根本上杜绝SQL注入。

保持简洁与更新。复杂的系统往往包含更多未知漏洞。网站设计应追求功能与架构的简洁清晰。必须建立严格的依赖管理流程,确保所有使用的框架、库、组件(如Web服务器、数据库)能够及时获取安全更新和补丁,避免因已知漏洞被利用。

错误处理与日志记录的设计也关乎安全。应向用户返回通用的错误信息,避免泄露系统内部细节(如数据库结构、堆栈跟踪)给攻击者。需安全地记录详细的审计日志(记录事件、时间、用户、IP地址等),以便在安全事件发生后进行追溯和分析。

安全测试应贯穿开发周期。除了开发人员自身的代码审查,还应集成自动化安全扫描工具(如SAST/DAST),并在上线前进行专业的渗透测试,模拟真实攻击以发现深层漏洞。

将网络安全理念深度嵌入网站设计全过程,构建“安全左移”的开发文化,是打造能够抵御网络威胁、保护用户数据和隐私的现代化网站的必由之路。这不仅是技术选择,更是一种责任和承诺。